Duy Linh

Writer

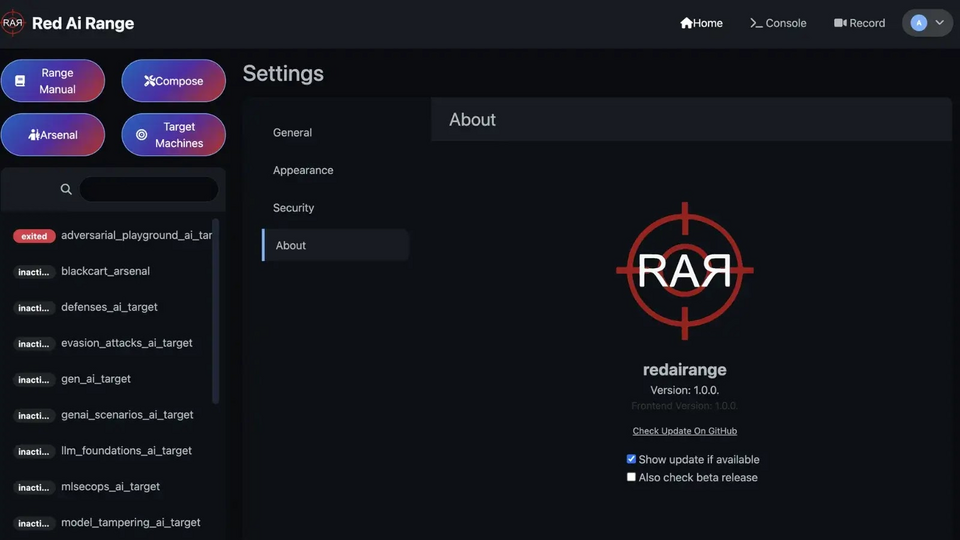

Red AI Range (RAR) là nền tảng trọn gói cho hoạt động nhóm tấn công mô phỏng và đánh giá lỗ hổng AI. RAR cho phép chuyên gia bảo mật mô phỏng tình huống tấn công thực tế, phát hiện điểm yếu và triển khai bản sửa lỗi trong môi trường chứa trong container, được kiểm soát chặt chẽ. Bằng cách hợp nhất nhiều lỗ hổng AI và công cụ kiểm tra khác nhau dưới một mái nhà, RAR hợp lý hóa quy trình bảo mật và rút ngắn thời gian khắc phục.

Triển khai nhanh, kiến trúc dựa trên Docker

Theo báo cáo trên GitHub, RAR đơn giản hóa việc tích hợp các khuôn khổ AI bằng kiến trúc dựa trên Docker sẵn sàng sử dụng. Chỉ với một lệnh docker compose up -d, người dùng có thể khởi chạy một bộ kịch bản được cấu hình sẵn, bao gồm các cuộc tấn công trốn tránh, đầu độc mô hình, khai thác quyền riêng tư và thử nghiệm bản vá đối nghịch. Hệ thống quản lý ngăn xếp tự động tạo các tệp Docker Compose, quản lý biến môi trường an toàn và phân lập những phụ thuộc xung đột, giúp tiêu chuẩn hóa điều kiện thử nghiệm giữa các nhóm và triển khai khác nhau.

Sổ tay hướng dẫn sử dụng

Các tính năng cốt lõi và lợi ích cho doanh nghiệp, học thuật

RAR hội tụ các công cụ và biện pháp kiểm soát cần thiết để trở thành bộ kiểm tra bảo mật AI toàn diện:

Đọc chi tiết tại đây: https://gbhackers.com/red-ai-range/

Triển khai nhanh, kiến trúc dựa trên Docker

Theo báo cáo trên GitHub, RAR đơn giản hóa việc tích hợp các khuôn khổ AI bằng kiến trúc dựa trên Docker sẵn sàng sử dụng. Chỉ với một lệnh docker compose up -d, người dùng có thể khởi chạy một bộ kịch bản được cấu hình sẵn, bao gồm các cuộc tấn công trốn tránh, đầu độc mô hình, khai thác quyền riêng tư và thử nghiệm bản vá đối nghịch. Hệ thống quản lý ngăn xếp tự động tạo các tệp Docker Compose, quản lý biến môi trường an toàn và phân lập những phụ thuộc xung đột, giúp tiêu chuẩn hóa điều kiện thử nghiệm giữa các nhóm và triển khai khác nhau.

Sổ tay hướng dẫn sử dụng

Các tính năng cốt lõi và lợi ích cho doanh nghiệp, học thuật

RAR hội tụ các công cụ và biện pháp kiểm soát cần thiết để trở thành bộ kiểm tra bảo mật AI toàn diện:

- Kiểm soát triển khai “Arsenal” và “Target”: Nút bấm một lần triển khai container “Arsenal” chứa máy quét và khung khai thác, hoặc container “Target” chứa các mô hình AI được thiết lập dễ bị tấn công để kiểm tra; mỗi container được dán nhãn rõ ràng phục vụ cho việc thử nghiệm.

- Kiến trúc tác nhân từ xa: Kết nối an toàn với các phiên bản RAR phân tán—tại chỗ hoặc trên đám mây—để tận dụng cụm GPU, phối hợp các bài tập nhóm đỏ toàn cầu và tập trung báo cáo.

- Ghi hình và lưu log toàn diện: Tính năng ghi video tích hợp cùng nhật ký có dấu thời gian ghi lại mọi bước thử nghiệm phục vụ đào tạo, kiểm tra tuân thủ và đánh giá cho các bên liên quan.

- Cách ly Docker trong Docker: RAR kiểm soát các container Docker bên trong container chính thông qua socket Docker được gắn, đảm bảo phân bổ tài nguyên, dọn dẹp hiệu quả và môi trường thử nghiệm có thể tái tạo.

- Thực hiện kịch bản song song: Chạy đồng thời nhiều mô phỏng tấn công để so sánh biện pháp phòng thủ trên các cấu hình hoặc kiến trúc mô hình khác nhau.

- Bảng điều khiển UI trực quan: Điều hướng các kịch bản AI định sẵn, theo dõi trạng thái container (đang hoạt động, đã thoát, không hoạt động) và truy cập thiết bị đầu cuối container hoặc sổ ghi chép Jupyter qua giao diện web.

Đọc chi tiết tại đây: https://gbhackers.com/red-ai-range/

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview

Đính kèm

Sửa lần cuối: