PlayPraetor, một phần mềm gián điệp (Remote Access Trojan - RAT) chuyên điều khiển thiết bị Android từ xa, được phân phối như một dịch vụ (Malware-as-a-Service - MaaS). Theo báo cáo từ các chuyên gia, chỉ trong chưa đầy 3 tháng, PlayPraetor đã lây nhiễm hơn 11.000 thiết bị Android trên toàn cầu, chủ yếu tại châu Âu, châu Phi, châu Mỹ Latinh và châu Á.

Chiến dịch này không đơn thuần là một đợt phát tán mã độc mà còn là một hệ sinh thái tội phạm mạng tinh vi, nơi bất kỳ ai, kể cả không có kỹ năng kỹ thuật cũng có thể tham gia lừa đảo, chiếm quyền điều khiển điện thoại người khác chỉ với vài cú click chuột.

Các phân tích cho thấy PlayPraetor được phát tán bởi các nhóm tội phạm mạng sử dụng tiếng Trung, hoạt động theo mô hình “mã độc cho thuê” (Malware-as-a-Service - MaaS). Trong mô hình này, nhiều đối tượng khác nhau gọi là các “đại lý” (affiliate), có thể cùng sử dụng một hệ thống điều khiển trung tâm (Command & Control - C2) để triển khai các chiến dịch tấn công riêng biệt. Hạ tầng C2 được xây dựng theo dạng “đa người dùng”, cho phép mỗi đại lý tự quản lý danh sách nạn nhân và cách thức tấn công của mình mà không ảnh hưởng đến người khác.

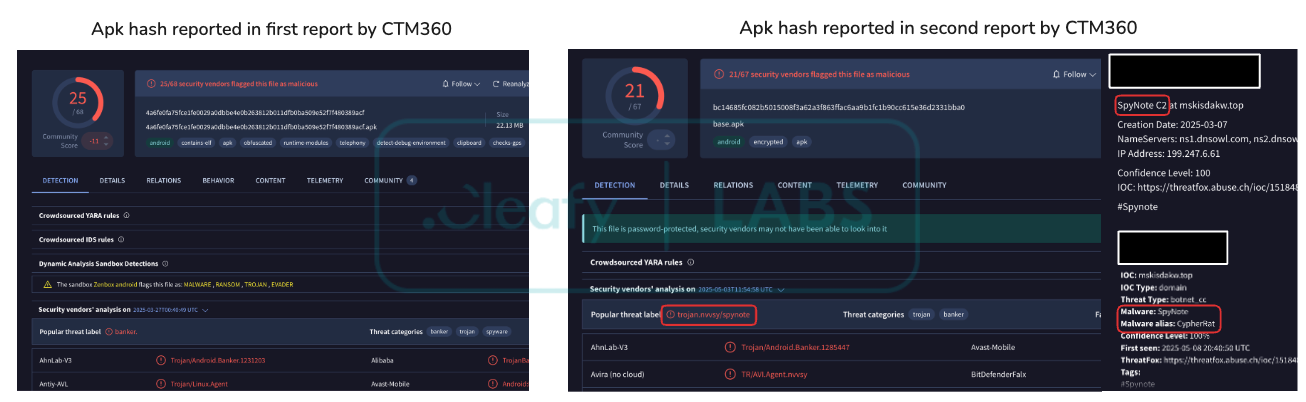

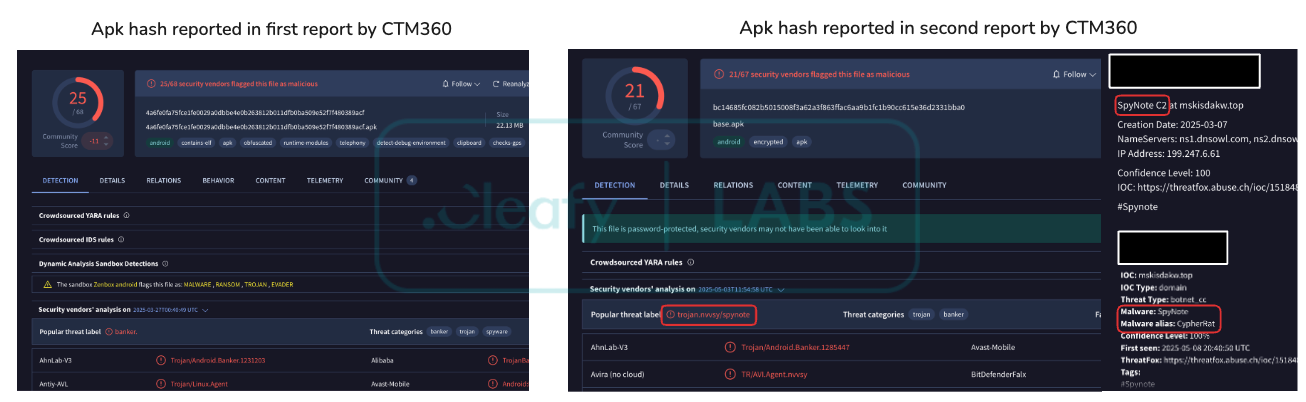

PlayPraetor bị phân loại nhầm là SpyNoteĐiều này đồng nghĩa, một hacker nghiệp dư cũng có thể dễ dàng tạo trang tải ứng dụng giả mạo Google Play, phát tán phần mềm độc hại, chiếm quyền thiết bị và thực hiện lừa đảo tài chính, tất cả được cung cấp sẵn bởi “dịch vụ PlayPraetor”.

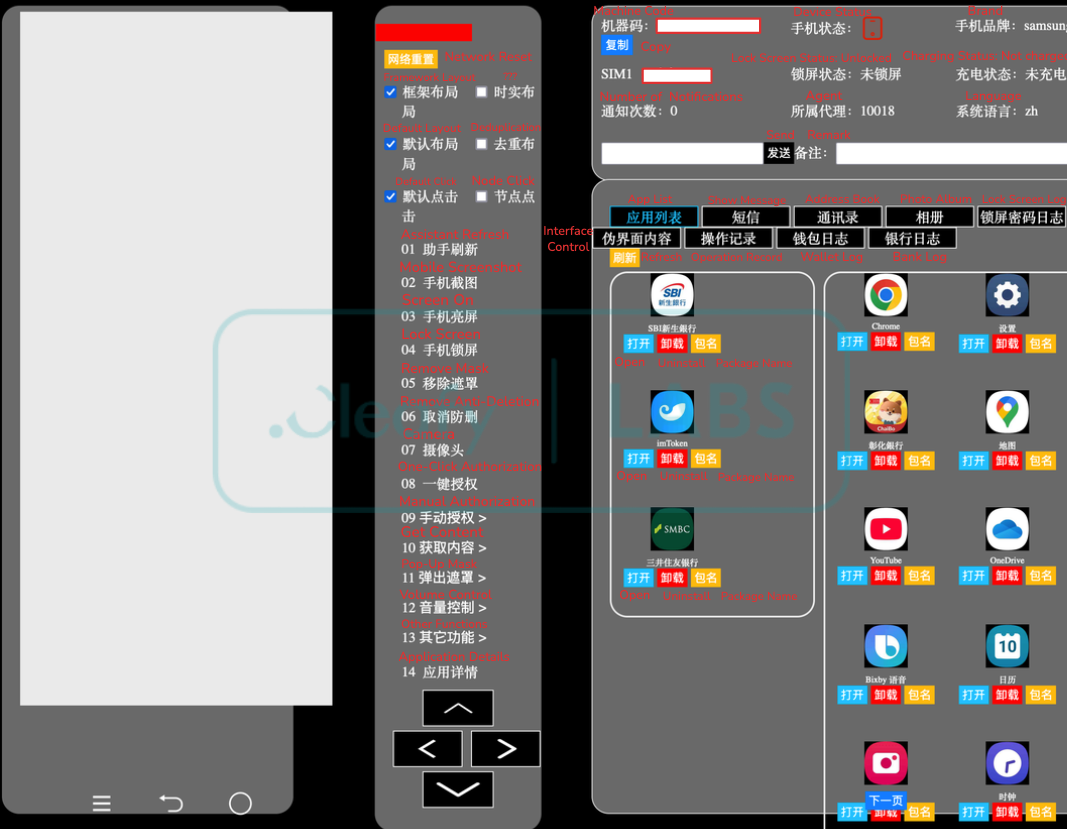

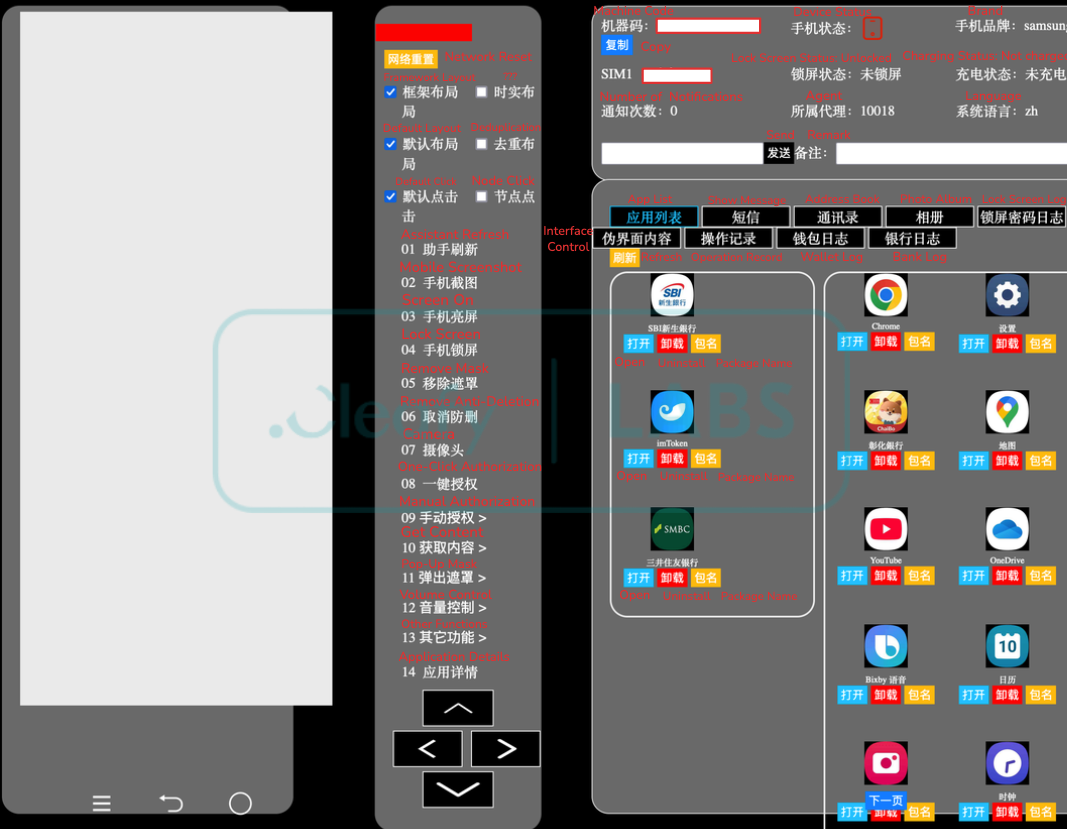

Phần điều khiển từ xa của thiết bị

Phần điều khiển từ xa của thiết bị

Châu Âu là tâm điểm của chiến dịch, chiếm 58% số thiết bị nhiễm, tập trung nhiều nhất ở Bồ Đào Nha, Tây Ban Nha, Pháp. Các điểm nóng khác bao gồm Ma-rốc (châu Phi), Peru (châu Mỹ Latinh) và Hồng Kông (châu Á). Tốc độ tăng trưởng của chiến dịch là đáng báo động, với hơn 2.000 thiết bị mới nhiễm mỗi tuần và xu hướng này vẫn đang tăng mạnh.

Bảng điều khiển C2 với số liệu thống kê lây nhiễm theo thời gian thực

Bảng điều khiển C2 với số liệu thống kê lây nhiễm theo thời gian thực

PlayPraetor không chỉ lây lan nhanh, mà còn sở hữu nhiều kỹ thuật cực kỳ nguy hiểm:

Chiến dịch này không đơn thuần là một đợt phát tán mã độc mà còn là một hệ sinh thái tội phạm mạng tinh vi, nơi bất kỳ ai, kể cả không có kỹ năng kỹ thuật cũng có thể tham gia lừa đảo, chiếm quyền điều khiển điện thoại người khác chỉ với vài cú click chuột.

Các phân tích cho thấy PlayPraetor được phát tán bởi các nhóm tội phạm mạng sử dụng tiếng Trung, hoạt động theo mô hình “mã độc cho thuê” (Malware-as-a-Service - MaaS). Trong mô hình này, nhiều đối tượng khác nhau gọi là các “đại lý” (affiliate), có thể cùng sử dụng một hệ thống điều khiển trung tâm (Command & Control - C2) để triển khai các chiến dịch tấn công riêng biệt. Hạ tầng C2 được xây dựng theo dạng “đa người dùng”, cho phép mỗi đại lý tự quản lý danh sách nạn nhân và cách thức tấn công của mình mà không ảnh hưởng đến người khác.

PlayPraetor bị phân loại nhầm là SpyNote

Châu Âu là tâm điểm của chiến dịch, chiếm 58% số thiết bị nhiễm, tập trung nhiều nhất ở Bồ Đào Nha, Tây Ban Nha, Pháp. Các điểm nóng khác bao gồm Ma-rốc (châu Phi), Peru (châu Mỹ Latinh) và Hồng Kông (châu Á). Tốc độ tăng trưởng của chiến dịch là đáng báo động, với hơn 2.000 thiết bị mới nhiễm mỗi tuần và xu hướng này vẫn đang tăng mạnh.

PlayPraetor không chỉ lây lan nhanh, mà còn sở hữu nhiều kỹ thuật cực kỳ nguy hiểm:

- Chiếm quyền Accessibility (Trợ năng) trên Android: giúp hacker xem màn hình, bấm nút, đánh văn bản, gần như kiểm soát toàn bộ thiết bị

- Giao tiếp đa giao thức, gồm:

- HTTP/HTTPS: Kết nối đầu tiên

- WebSocket: Nhận lệnh thời gian thực

- RTMP: Xem trực tiếp màn hình người dùng

- Có thể:

- Lấy cắp mã OTP, SMS xác thực

- Giao dịch ngân hàng giả mạo

- Thu thập thông tin cá nhân, hình ảnh, mật khẩu

- Không cần kỹ năng lập trình để sử dụng → Bất kỳ ai cũng có thể trở thành hacker

- Tự động tạo trang giả Google Play rất thuyết phục → Người dùng dễ bị lừa tải app

- Luôn cải tiến: Bộ lệnh (command set) của PlayPraetor liên tục được cập nhật, loại bỏ lệnh cũ, thêm khả năng mới

- Có thể phát triển thành nền tảng tấn công tài chính toàn cầu, giống như các chiến dịch cùng hệ sinh thái như ToxicPanda, SuperCard X

- Không tải ứng dụng từ link lạ, kể cả khi giao diện giống Google Play

- Tắt quyền Accessibility cho các ứng dụng không rõ nguồn gốc

- Thường xuyên kiểm tra quyền truy cập và ứng dụng đã cài đặt

- Bật bảo mật hai lớp và không chia sẻ mã OTP qua bất kỳ hình thức nào

- Cập nhật phần mềm hệ điều hành và ứng dụng thường xuyên

- Ngân hàng và tổ chức tài chính nên đầu tư giải pháp phát hiện gian lận hành vi (Behavioral Fraud Detection), thay vì chỉ dựa vào OTP

Theo WhiteHat.vn

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview