WuKong_top1

Writer

Các nhà nghiên cứu an ninh mạng cảnh báo về một chiến dịch mới đang khai thác lỗ hổng nghiêm trọng trong nền tảng Langflow để phát tán mã độc botnet Flodrix.

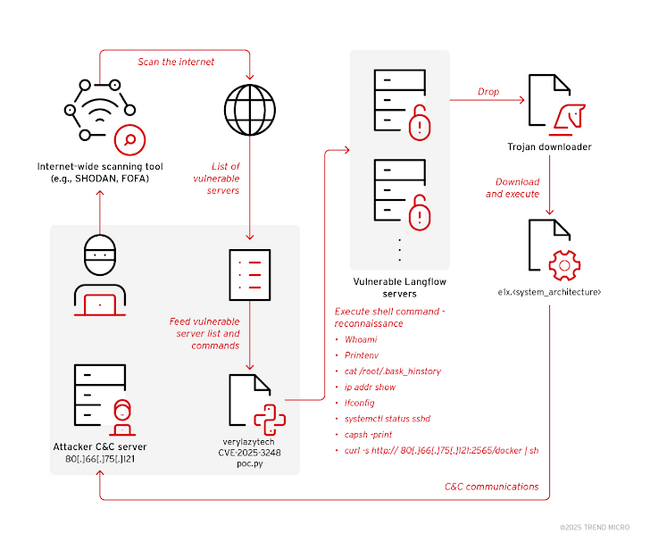

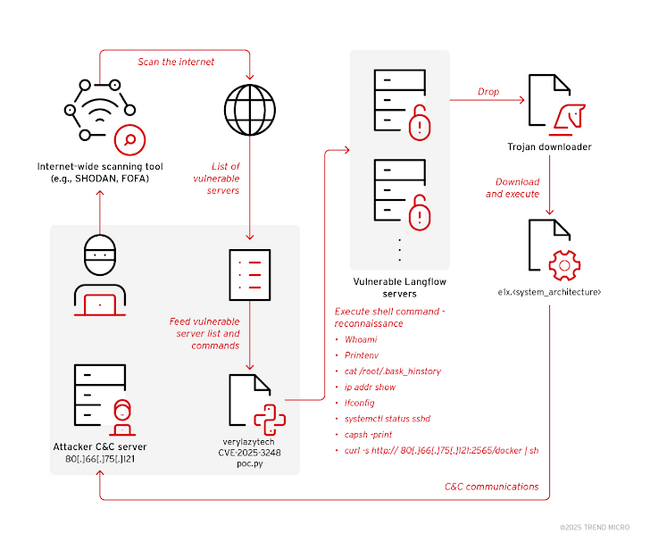

Theo báo cáo kỹ thuật của nhóm nghiên cứu Trend Micro, kẻ tấn công lợi dụng lỗ hổng để thực thi các đoạn mã tải về (downloader script) trên các máy chủ Langflow bị xâm nhập, từ đó cài đặt mã độc Flodrix.

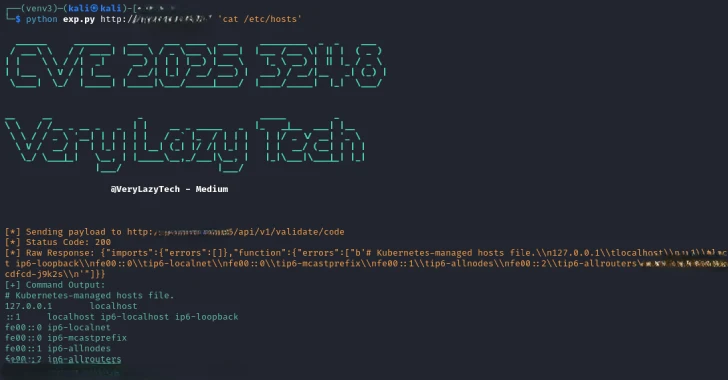

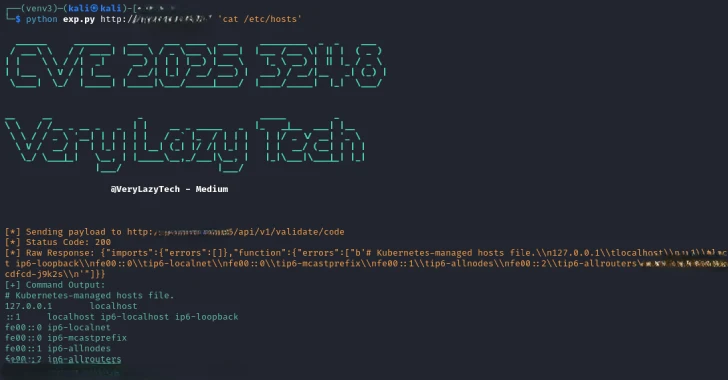

Lỗ hổng bị khai thác là CVE-2025-3248, điểm CVSS: 9,8, đây là một lỗ hổng thiếu xác thực nghiêm trọng trong Langflow - một nền tảng mã nguồn mở viết bằng Python, nhằm hỗ trợ xây dựng ứng dụng AI theo dạng visual framework. Khi bị khai thác thành công, lỗ hổng này cho phép kẻ tấn công không xác thực thực thi mã tùy ý thông qua các yêu cầu HTTP được tạo đặc biệt.

Langflow đã xác nhận và vá lỗ hổng này trong phiên bản 1.3.0, phát hành vào tháng 3 năm 2025. Tuy nhiên, nhiều hệ thống chưa cập nhật kịp thời đang trở thành mục tiêu tấn công trên diện rộng. Đáng chú ý, Cơ quan An ninh mạng và Cơ sở hạ tầng Hoa Kỳ (CISA) đã cảnh báo về việc lỗ hổng CVE-2025-3248 đang bị khai thác. Đồng thời, Viện Công nghệ SANS cũng ghi nhận hàng loạt tấn công nhắm vào các máy chủ honeypot mà họ triển khai để giám sát hoạt động khai thác này.

Phân tích cho thấy kẻ tấn công đang nhắm vào các máy chủ Langflow phơi nhiễm Internet nhưng chưa vá lỗi, thông qua mã khai thác (PoC). Sau khi xâm nhập, chúng tải xuống một đoạn shell script từ địa chỉ 80.66.75[.]121:25565, đoạn script này sẽ thực thi việc cài đặt mã độc Flodrix. Khi đã được cài đặt, Flodrix kết nối đến máy chủ điều khiển từ xa (C2) để nhận lệnh thực hiện tấn công từ chối dịch vụ phân tán (DDoS) vào các địa chỉ IP mục tiêu. Flodrix cũng hỗ trợ kết nối thông qua mạng TOR để ẩn danh.

Nhóm nghiên cứu nhận định:

Kẻ tấn công dường như đang thu thập dữ liệu từ tất cả máy chủ đã bị xâm nhập, sau đó phân loại để chọn mục tiêu có giá trị cao cho những đợt tấn công tiếp theo. Trend Micro còn phát hiện cùng một máy chủ chứa Flodrix cũng lưu trữ các đoạn mã downloader khác, cho thấy chiến dịch này đang trong quá trình mở rộng quy mô.

Tuy nhiên biến thể mới này tích hợp khả năng tự xóa, làm mờ dấu vết pháp lý và ẩn địa chỉ C2 nhằm gây khó khăn cho việc phân tích mã độc. Ngoài ra, Flodrix mới cũng đã bổ sung nhiều kiểu tấn công DDoS được mã hóa, gia tăng mức độ che giấu hành vi. Mã độc còn liệt kê các tiến trình đang chạy bằng cách truy cập thư mục /proc, cho phép kẻ tấn công theo dõi hoạt động hệ thống của nạn nhân.

Ngoài ra, chuyên gia WhiteHat lưu ý:

Theo báo cáo kỹ thuật của nhóm nghiên cứu Trend Micro, kẻ tấn công lợi dụng lỗ hổng để thực thi các đoạn mã tải về (downloader script) trên các máy chủ Langflow bị xâm nhập, từ đó cài đặt mã độc Flodrix.

Lỗ hổng bị khai thác là CVE-2025-3248, điểm CVSS: 9,8, đây là một lỗ hổng thiếu xác thực nghiêm trọng trong Langflow - một nền tảng mã nguồn mở viết bằng Python, nhằm hỗ trợ xây dựng ứng dụng AI theo dạng visual framework. Khi bị khai thác thành công, lỗ hổng này cho phép kẻ tấn công không xác thực thực thi mã tùy ý thông qua các yêu cầu HTTP được tạo đặc biệt.

Langflow đã xác nhận và vá lỗ hổng này trong phiên bản 1.3.0, phát hành vào tháng 3 năm 2025. Tuy nhiên, nhiều hệ thống chưa cập nhật kịp thời đang trở thành mục tiêu tấn công trên diện rộng. Đáng chú ý, Cơ quan An ninh mạng và Cơ sở hạ tầng Hoa Kỳ (CISA) đã cảnh báo về việc lỗ hổng CVE-2025-3248 đang bị khai thác. Đồng thời, Viện Công nghệ SANS cũng ghi nhận hàng loạt tấn công nhắm vào các máy chủ honeypot mà họ triển khai để giám sát hoạt động khai thác này.

Phân tích cho thấy kẻ tấn công đang nhắm vào các máy chủ Langflow phơi nhiễm Internet nhưng chưa vá lỗi, thông qua mã khai thác (PoC). Sau khi xâm nhập, chúng tải xuống một đoạn shell script từ địa chỉ 80.66.75[.]121:25565, đoạn script này sẽ thực thi việc cài đặt mã độc Flodrix. Khi đã được cài đặt, Flodrix kết nối đến máy chủ điều khiển từ xa (C2) để nhận lệnh thực hiện tấn công từ chối dịch vụ phân tán (DDoS) vào các địa chỉ IP mục tiêu. Flodrix cũng hỗ trợ kết nối thông qua mạng TOR để ẩn danh.

Nhóm nghiên cứu nhận định:

"Do Langflow không có cơ chế kiểm tra đầu vào hoặc sandbox, các payload được thực thi trực tiếp trong ngữ cảnh máy chủ, dẫn đến khả năng thực thi mã từ xa (RCE)."

Kẻ tấn công dường như đang thu thập dữ liệu từ tất cả máy chủ đã bị xâm nhập, sau đó phân loại để chọn mục tiêu có giá trị cao cho những đợt tấn công tiếp theo. Trend Micro còn phát hiện cùng một máy chủ chứa Flodrix cũng lưu trữ các đoạn mã downloader khác, cho thấy chiến dịch này đang trong quá trình mở rộng quy mô.

Biến thể nâng cấp của botnet LeetHozer

Flodrix có nhiều điểm tương đồng với LeetHozer, một botnet trước đây liên quan đến nhóm tấn công Moobot.Tuy nhiên biến thể mới này tích hợp khả năng tự xóa, làm mờ dấu vết pháp lý và ẩn địa chỉ C2 nhằm gây khó khăn cho việc phân tích mã độc. Ngoài ra, Flodrix mới cũng đã bổ sung nhiều kiểu tấn công DDoS được mã hóa, gia tăng mức độ che giấu hành vi. Mã độc còn liệt kê các tiến trình đang chạy bằng cách truy cập thư mục /proc, cho phép kẻ tấn công theo dõi hoạt động hệ thống của nạn nhân.

Khuyến cáo

Các tổ chức sử dụng Langflow cần ngay lập tức cập nhật lên phiên bản 1.3.0 hoặc mới hơn, đồng thời giám sát lưu lượng bất thường trên các cổng TCP và các kết nối ra ngoài thông qua TOR.Ngoài ra, chuyên gia WhiteHat lưu ý:

- Cấu hình máy chủ an toàn: Giới hạn quyền truy cập, vô hiệu hóa các kết nối từ xa không cần thiết và kiểm tra kỹ đầu vào từ các yêu cầu HTTP.

- Triển khai tường lửa và hệ thống phát hiện xâm nhập (IDS/IPS) để phát hiện và ngăn chặn hành vi khai thác lỗ hổng.

- Giám sát mạng chặt chẽ: Thiết lập cảnh báo khi phát hiện lưu lượng bất thường hoặc gia tăng đột ngột từ các máy chủ.

Theo whitehat.vn

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview

Sửa lần cuối: